- El malware atómico robador se instala en silencio a través de páginas falsas de Github dirigido a usuarios de Mac

- Los atacantes crean múltiples cuentas de Github para evitar los derribos de la plataforma repetidamente

- Los usuarios de copia de comandos de sitios web no verificados corren el riesgo de compromiso del sistema grave

Los investigadores de ciberseguridad están advirtiendo Apple Mac Los usuarios sobre una campaña que usan repositorios fraudulentos de GitHub para difundir malware e infantes de infantes.

Investigaciones de Último paso Los analistas de inteligencia de amenazas, mitigación y escalada (tiempo) encontraron que los atacantes están haciendo pasar por las compañías conocidas para convencer a las personas para que descarguen software Mac falso.

Dos páginas fraudulentas de GitHub que pretenden ofrecer LastPass para Mac se vieron por primera vez el 16 de septiembre de 2025 bajo el nombre de usuario “Modhopmduck476”.

Cómo funciona la cadena de ataque

Si bien estas páginas particulares se han eliminado, el incidente sugiere un patrón más amplio que continúa evolucionando.

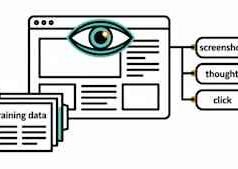

Las páginas falsas de GitHub incluían enlaces etiquetados como “Instale LastPass en MacBook”, que redirigió a Hxxps: // ahoastock825[.]girub[.]io/.github/LastPass.

A partir de ahí, los usuarios fueron enviados a MacPrograms-Pro[.]com/Mac-git-2-download.html y le dijeron que pegara un comando en el terminal de su Mac.

Ese comando usó una solicitud de curl para obtener una URL codificada de base64 que decodificó a Bonoud[.]com/get3/install.sh.

Luego, el script entregó una carga útil de “actualización” que instaló Atomic Stealer (Malware AMOS) en el directorio TEMP.

Atomic Stealer, que ha estado activo desde abril de 2023, es un infoptealer conocido utilizado por grupos de delitos cibernéticos motivados financieramente.

Los investigadores han vinculado esta campaña a muchos otros repositorios falsos que se hacen pasar por empresas que van desde instituciones financieras hasta aplicaciones de productividad.

La lista de nombres específicos incluye 1Password, Robinhood, Citibank, Docker, Shopify, Basecamp y muchos otros.

Los atacantes parecen crear múltiples nombres de usuario de Github para evitar los derribos, usando Optimización de motores de búsqueda para impulsar sus enlaces maliciosos en los resultados de búsqueda en Google y Aturdir.

Esta técnica aumenta las posibilidades de que los usuarios de Mac que buscan descargas legítimas se encuentran primero con las páginas fraudulentas.

LastPass afirma que está “monitoreando activamente esta campaña” mientras trabaja en derribos y compartiendo indicadores de compromiso para ayudar a otros a detectar amenazas.

El uso de las páginas de GitHub por parte de los atacantes revela tanto la conveniencia como los riesgos de las plataformas comunitarias.

Los repositorios fraudulentos se pueden configurar rápidamente, y aunque Github puede eliminarlos, los atacantes a menudo regresan bajo nuevos alias.

Este ciclo plantea preguntas sobre cuán efectivamente dichas plataformas pueden proteger a los usuarios.

Cómo mantenerse a salvo

- Solo descargue el software de fuentes verificadas para evitar los riesgos de malware y ransomware.

- Evite copiar comandos de sitios web desconocidos para evitar la ejecución del código no autorizado.

- Mantenga a MacOS y todo el software instalado actualizado para reducir las vulnerabilidades.

- Usar el Mejor antivirus o software de seguridad que incluye protección de ransomware para bloquear las amenazas.

- Habilite las copias de seguridad del sistema regular para recuperar archivos si el ransomware o el malware atacan.

- Manténgase escéptico de enlaces inesperados, correos electrónicos y ventanas emergentes para minimizar la exposición.

- Monitoree los avisos oficiales de proveedores de confianza para actualizaciones y orientación de seguridad oportunas.

- Configure contraseñas fuertes y únicas y habilite la autenticación de dos factores para cuentas importantes.