Cómo el punto muerto entre el gobierno de Estados Unidos y Minnesota continúa esta semana debido a las operaciones de inmigración que esencialmente han ocupado las Ciudades Gemelas y otras partes del estado, un juez federal pospuso una decisión esta semana y ordenó una nueva sesión informativa sobre si el Departamento de Seguridad Nacional está utilizar ataques armados para presionar a Minnesota en abandonar sus políticas de santuario de inmigrantes.

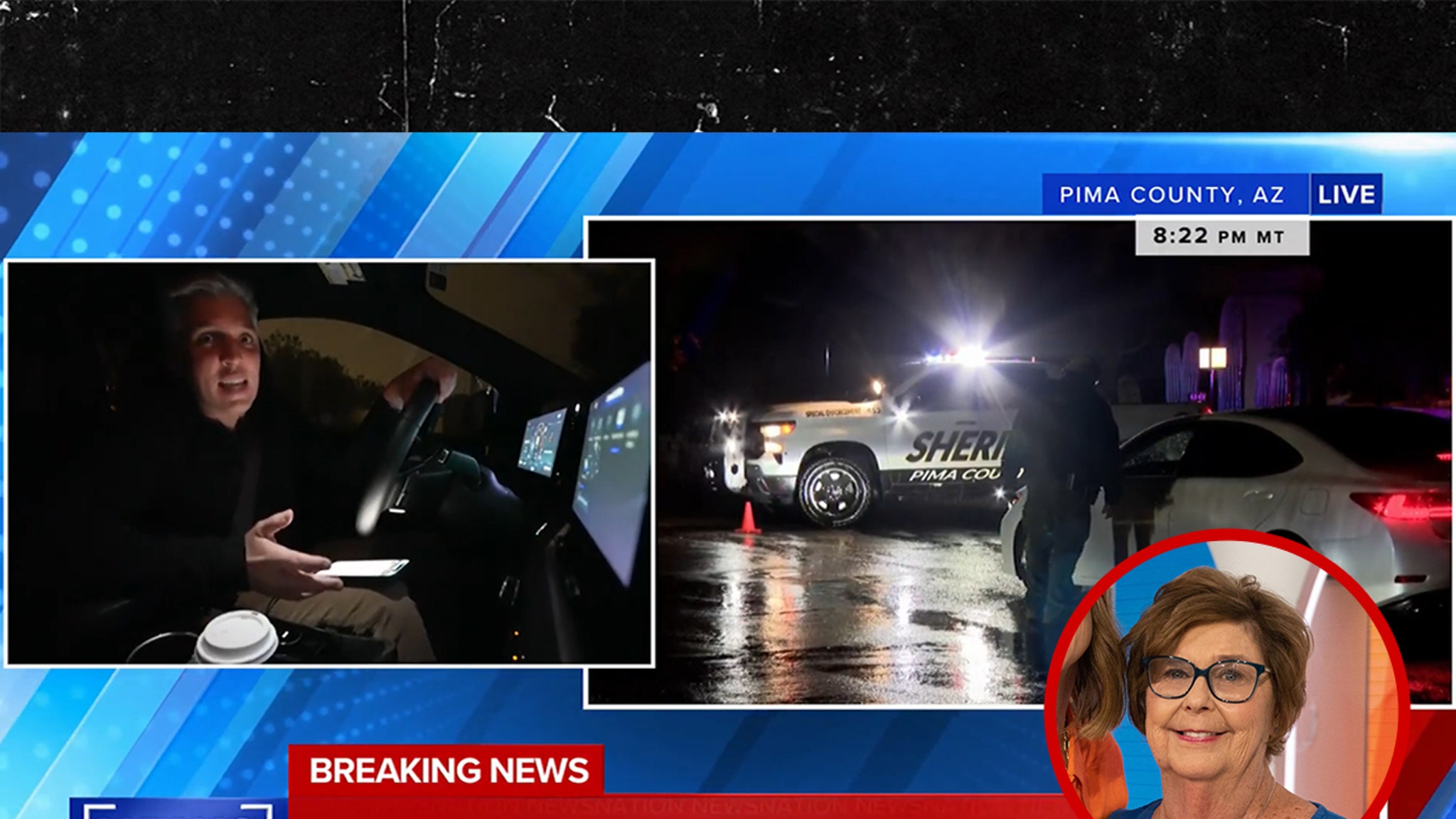

Mientras tanto, minutos después de que un oficial federal de inmigración matara a tiros a Alex Pretti, de 37 años, en Minneapolis el sábado pasado, funcionarios de la administración Trump y personas influyentes de derecha Ya había montado una campaña de desprestigio, llamando a Pretti “terrorista” y “lunática”..”

Como parte de su red de vigilancia, El Servicio de Inmigración y Control de Aduanas ha estado utilizando un sistema Palantir impulsado por inteligencia artificial desde la primavera pasada para resumir consejos. enviado a su línea de información, según un documento de Seguridad Nacional recientemente publicado. Los agentes de inmigración del DHS también han estado utilizando la ahora famosa aplicación de reconocimiento facial. Mobile Fortify escaneará los rostros de innumerables personas en los EE. UU., incluidos muchos ciudadanos. y uno El nuevo registro ICE proporciona información sobre cómo las herramientas comercialesLos gobiernos los consideran cada vez más para la aplicación de la ley y la vigilancia, incluso para tecnología publicitaria y análisis de big data. y uno Un oficial militar activo analizó las acciones federales de aplicación de la ley de inmigración en Minneapolis y en todo Estados Unidos para WIREDconcluyendo que ICE se hace pasar por una fuerza militar pero en realidad utiliza tácticas inmaduras que provocarían la muerte de soldados reales.

CABLEADO publicado Amplios detalles internos esta semana sobre el funcionamiento interno de un complejo de fraude en la región del Triángulo Dorado de Laos. después de que una víctima de trata de personas que se hacía llamar Red Bull se comunicara con un reportero de WIRED durante meses y filtrara una gran cantidad de documentos internos del complejo donde estaba detenido. Fundamentalmente, WIRED también narró sus propias experiencias como trabajador forzado en el complejo y sus intentos de escapar.

La tecnología y las herramientas de “nudificación” de deepfake que producen deepfakes sexuales se están volviendo cada vez más sofisticadas, capaces y de fácil acceso.planteando riesgos cada vez mayores para millones de personas que sufren abusos por parte de la tecnología. Además, una encuesta de esta semana encontró que Un peluche de Bondu AI tenía su consola web casi completamente desprotegida, exponiendo 50.000 registros de chat con niños. para cualquier persona con una cuenta de Gmail.

Y hay más. Cada semana recopilamos noticias sobre seguridad y privacidad que no hemos cubierto en profundidad. Haga clic en los titulares para leer las historias completas. Y mantente a salvo ahí fuera.

Según un documento publicado por el Departamento de Justicia el viernes, un informante le dijo al FBI en 2017 que Jeffrey Epstein tenía un “hacker personal”. El documento, informado por primera vez por TechCrunch, fue publicado como parte de una gran cantidad de material que el Departamento de Justicia está legalmente obligado a publicar en relación con la investigación sobre el difunto delincuente sexual. El documento no proporciona la identidad del presunto hacker, pero sí incluye algunos detalles: supuestamente nacieron en Italia, en la región sur de Calabria, y su piratería se centró en descubrir vulnerabilidades en el sistema operativo móvil iOS de Apple, en los dispositivos BlackBerry y en el navegador Firefox. El informante le dijo al FBI que el hacker “era muy bueno encontrando vulnerabilidades”.

El hacker supuestamente desarrolló herramientas de piratería ofensivas, incluidos exploits para vulnerabilidades desconocidas y/o sin parches, y supuestamente las vendió a varios países, incluido un gobierno central africano anónimo, el Reino Unido y los Estados Unidos. El informante también informó al FBI que el hacker vendió un exploit a Hezbollah y recibió “un baúl de dinero” como pago. No está claro si el relato del informante es exacto o si el FBI verificó el informe.

el viral Asistente de IA de OpenClaw– que anteriormente se llamaba Clawdbot y luego, brevemente, Moltbot – arrasó en Silicon Valley esta semana. Los tecnólogos están permitiendo que el asistente controle sus vidas digitales: conectándolo a cuentas en línea y permitiéndole completar tareas por ellos. el asistente, según lo informado por WIREDse ejecuta en una computadora personal, se conecta a otros modelos de IA y se le puede otorgar permiso para acceder a su Gmail, Amazon y docenas de otras cuentas. “Básicamente podía automatizar cualquier cosa. Fue mágico”, dijo un empresario a WIRED.

No fueron los únicos intrigados por el capaz asistente de IA. Creadores de OpenClaw decir Más de 2 millones de personas visitaron el proyecto en la última semana. Sin embargo, sus habilidades como agente tienen potencial. compensaciones de seguridad y privacidad– empezando por la necesidad de proporcionar acceso a cuentas en línea – lo que probablemente haga poco práctico para muchas personas operar de forma segura. A medida que crecía la popularidad de OpenClaw, los investigadores de seguridad identificaron “cientos” de casos en los que los usuarios expusieron sus sistemas a la web, lo que Registro reportado. Varios no incluían autenticación y exponían a los usuarios el acceso completo al sistema.