Aumento de las amenazas en el mundo cibernético y la seguridad de las cadenas de suministro relacionadas con el impulso de nuevas revisiones de infraestructura de comunicación

Las empresas de servicios públicos están decididos a mejorar los activos de la red y adaptarse al creciente mundo digital y la infraestructura de comunicación juega un papel importante en el éxito de estos esfuerzos. Nueva inversión cada vez, desde la integración de fuentes de energía distribuidas (DER) hasta el uso de medidores inteligentes y accesorios a Internet de otras cosas (IoT), dependiendo de una conexión confiable y segura.

Una red segura y confiable ayuda a los técnicos a trabajar de manera efectiva, apoyando las decisiones de tiempo real durante el clima violento, y finalmente, las empresas de servicios públicos pueden responder a las amenazas a infraestructura y operaciones, incluidas las amenazas cibernéticas. En este artículo, exploraremos los obstáculos importantes que enfrentan los servicios públicos y cómo crear una red de comunicación segura con componentes de estrategias para ayudar a superarlos.

Los servicios públicos enfrentan riesgos y mayores desafíos.

Durante muchos años, la mayor amenaza para la red estadounidense es una infraestructura obsoleta. Si bien los activos antiguos todavía están muy preocupados por los servicios públicos a lo largo de los años, muchas otras amenazas han hecho que los líderes luchen, las amenazas que están vinculadas entre sí y expanden el impacto entre sí.

CybertTacks establece objetivos para la infraestructura de TI y las redes de operaciones.

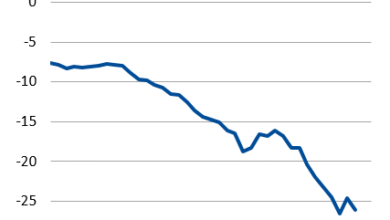

Los malos actores piensan que las empresas de servicios públicos son muy valorados, debido a que la interrupción tiene impactos de seguridad económica y pública con Los ataques cibernéticos sobre los servicios públicos aumentaron en un 70%. En 2024, este departamento de Ituting está bajo una intensa presión para la seguridad, no solo sino el sistema de organización tradicional, sino que también incluye la creciente red del campo conectado

Los desafíos se extienden más allá de la seguridad en la ronda exterior. La red de utilidad moderna crea un vector de posibles ataques hasta el final del final del IoT, la comunicación y los bordes que a menudo no tienen fuertes propiedades de seguridad. El equipo de TI debe administrar la seguridad cibernética en el entorno de tecnología operativa (OT) para que no se encarguen del original. Esto requiere una nueva experiencia en el campo de la gestión de equipos de campo e inspección del sistema de tiempo real.

Estas preocupaciones de seguridad se han extendido por el aumento de las tensiones políticas, que no solo contribuyen a los ataques cibernéticos que son apoyados por el estado

Las tensiones políticas perturban la cadena de suministro

La adquisición se está convirtiendo en una gran preocupación para los servicios públicos debido a una relación comercial a largo plazo, interfiriendo con una larga cadena de suministro. La mayor preocupación sobre el potencial de los oponentes extranjeros para permitir el acceso a largas distancias a través de una infraestructura importante a través de dispositivos de comunicación integrados.

El Departamento de Defensa de los Estados Unidos mantiene una lista de “compañías militares chinas” bajo Sección 1260H de la Licencia de Defensa NacionalRecientemente agregó un importante proveedor móvil. Esto expande la supervisión del DOD, además del equipo de red principal para combinar el módem y los módulos enterrados en aplicaciones importantes. El Comité de Selección del Partido Comunista Chino Causando preocupación a la FCC Con respecto a los módulos celulares chinos en el dispositivo IoT, American puede indicar las regulaciones más amplias a estos componentes. Al mismo tiempo CISA, NSA y FBI han advertido a los empresarios de infraestructura importantes juntos. El actor de apoyo de la RPC es de antemano en la red de TI para ataques que pueden ocurrir con una infraestructura importante de los Estados Unidos.

El cambio en esta regla refleja la creciente percepción de que algunos dispositivos de comunicación extranjera pueden ser representantes de los backyrs que pueden ocurrir, lo que puede permitirse obstruir servicios importantes durante el período de tensiones políticas.

¿Por qué es necesario el sistema de servicios públicos para tener pautas estratégicas?

La utilidad ya no puede tratar la comunicación como un programa de TI y OT. El proveedor de servicios públicos debe desarrollar perspectivas estratégicas a largo plazo sobre cómo se utilizan estas redes y seguras.

“La compañía, que está detrás del dispositivo, ha dado una importancia mucho mayor al director de gestión de productos de Semtech, Sierra Wireless, la principal solución de red inalámbrica”, ahora, la utilidad debe ver dónde se produce el equipo de destino y los componentes que usan, incluido el origen, la fuente “.

Para el departamento de TI, esto significa usar un protocolo de seguridad integral que no solo es evaluable. Pero el equipo funciona pero también incluye el proveedor detrás

El objetivo de los servicios públicos es claro: construyó una infraestructura de comunicación segura que no solo es, sino que puede resistir amenazas, como ataques cibernéticos y clima violento, pero aún resistente a la inspección futura en el medio ambiente en las reglas y reglamentos.

La ruta hacia adelante para crear utilidades flexibles

Las empresas de servicios públicos que buscan su infraestructura de comunicación en el futuro están respondiendo haciendo dispositivos de comunicación de proveedores confiables, importancia estratégica. La compra de soluciones de alianzas y de acuerdo con las pautas nacionales de adquisición y seguridad, como el Acuerdo Comercial (Sección) o la Sección 1260H de la Licencia Nacional de Defensa (NDAA), ayudará a los servicios públicos a construir fundamentos a largo plazo y flexibilidad.

Las soluciones desarrolladas y fabricadas en un entorno controlado por proveedores confiables que ayudan a los servicios públicos a estar más seguros de que el dispositivo se ha creado con transparencia, seguridad y capacidad para ajustar el tamaño. Este método identifica inmediatamente las preocupaciones de seguridad cibernética y los términos de las regulaciones a largo plazo. También ayuda a reducir la carga de la gestión de la seguridad continuamente en el equipo de TI a través de las calificaciones de la seguridad y los mecanismos de actualización confiables. Estas preocupaciones son muy importantes porque los servicios públicos están comprometidos a combinar nuevas tecnologías, como sistemas automáticos y bordes, sin tener que introducir nuevos riesgos en su red.

Semtech está ayudando a los proveedores de servicios de servicios públicos a utilizar métodos más proactivos para usar sus estrategias de comunicación. Con módulos y enrutadores diseñados para satisfacer las necesidades específicas de los servicios públicos y el origen para satisfacer las expectativas de las agencias reguladoras de los Estados Unidos. Semtech Senthyl es una alternativa confiable y lista para usar para importaciones de alto riesgo. Lo cual es diferente de muchos fabricantes de enrutadores que confían en el teléfono móvil del tercero, que puede provenir del proveedor que se incluye en la lista DOD 1260H-Semtech. Use su propio módulo celular solo en todos los enrutadores. Esta combinación vertical proporciona un aumento en la cadena de suministro desde el enrutador hasta el módulo, incrustada y el aumento de la protección debido al riesgo de control extranjero.

Al elegir una solución de comunicación confiable, que puede reducir las amenazas y riesgos políticos en la cadena de suministro público, puede aumentar la seguridad cibernética y frente a los cambios de política. Estas inversiones no solo también protegerán la red de servicios públicos hoy en día, sino que también construyeron una base segura para las redes de mañana

Obtenga más información en semtech.com–